RaspberryPi Zero W (以下RPi0W)を買って暫くいろいろやってみたけど、思ったより性能が中途半端で使い途に困った。結局音楽プレーヤーあたりが無難かなと。

でも、RPi0Wにはイヤホン端子が無い。

そこでDAC基板を購入することに。

DAC基板はとてもたくさん製品がある。USB接続は簡単だが今回はそれでは面白くないのでI2S接続にしたい。

RaspberryPiなどのシングルボードコンピュータでは音楽プレーヤーとしての操作性に難があるが、それを解決するために操作ボタン付きのDAC基板もある。でも、「がとらぼ」の中の人はRaspberryPiの音楽プレーヤーを家から持ち出すことはないと思うので操作ボタンは要らないかなと。

いろいろ比べていたらとても安くて良さげなのを発見。

売ってたのはNorthFlatJapan。

- I2S [IIS] 入力DAC PCM5100A搭載32bit 384kHz DAC完成基板 880円(税込み)

- I2S [IIS] 入力DAC PCM5101A搭載32bit 384kHz DAC完成基板 980円(税込み)

- I2S [IIS] 入力DAC PCM5102A搭載32bit 384kHz DAC完成基板 1280円(税込み)

ぱっと見た感じDACチップの型番が違うだけっぽい。おそらくオーディオマニアならそのチップの違いを重要視するのだろうけど、そらちは全く疎いのでチップが違うとどう音が変わるのかわからない。DACのメインのチップ以外も重要なのだろうけど、カタログスペックとしてはメインのチップの比較だけになっちゃう。

で、本来ならこういう一見同じような選択肢がある場合は一番安いのを買うのだが、3つの価格差が1.5倍程度とはいえ絶対価格が物凄く安い。それならよくわからんけど一番高いのを買っちゃえということでPCM5102A搭載のモデルをポチった。

送料は200円なので合計1480円。騙されてんじゃないかなと心配になるほど安い。

ネットを見るとNFJ製と書いてるところがあったりするけど中国の通販で同じ設計のボードが同じくらいの価格で売られてるのでオリジナル製品ではないんじゃないかな。

輸送がヤマトのクロネコDM便だったので届いたのは発送から3日後(発送日込み4日)かかった。送料が安いのはいいんだけど遅いからDM便は嫌いよ。

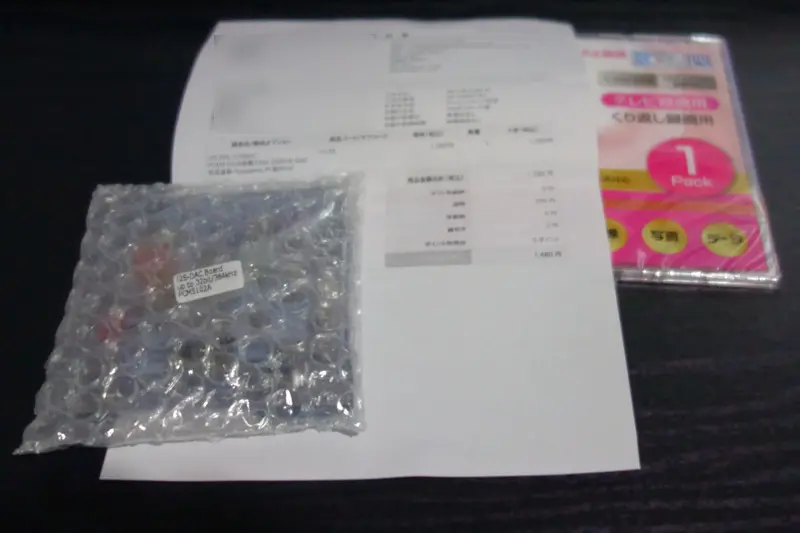

中身はA5(A4の半分)の納品書とプチプチに包まれた基板だけ。説明書やその他付属品は無し。写真に写っている右の方のピンク色のは大きさ比較用のDVD-R(ケース入り)。

プチプチを剥がすと静電気防止の袋が出てきた。

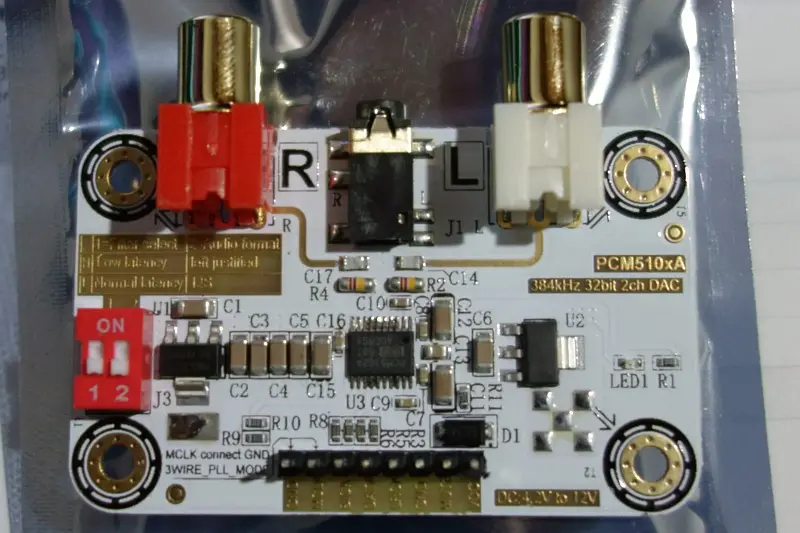

基板の部品が実装されているオモテ面。良い感じ。千円前後の基板には見えないよね。

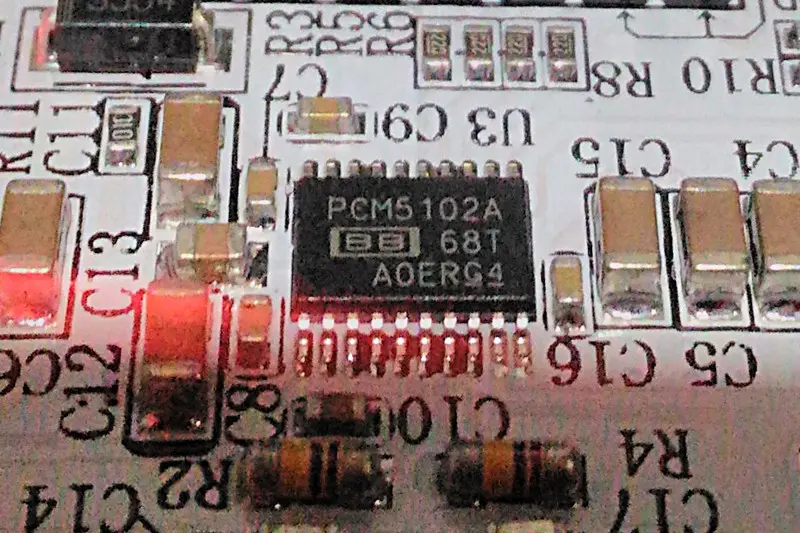

基板の中央にDACチップのPCM5102Aがある。他の写真を撮ったカメラSony RX100にはチップの文字が写ってくれないのでスマホで撮影。

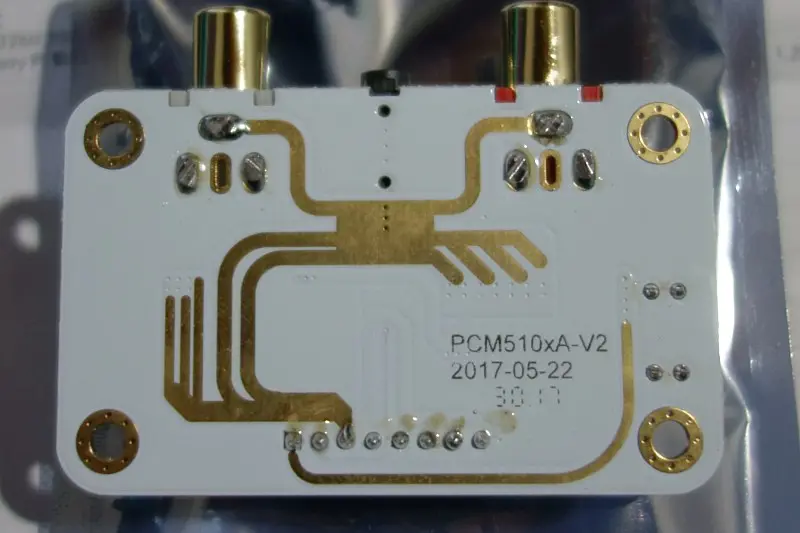

ウラ面は部品が無いこともあってショボい。

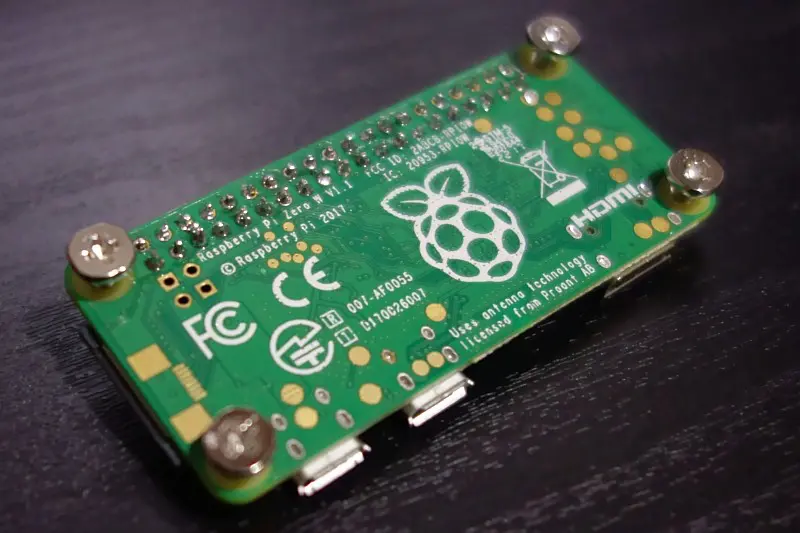

RaspberryPi Zero(W)と並べてみた。DAC基板だけの時はRaspberryPi Zeroよりだいぶ大きく見えたけど、横幅なんかRaspberryPi Zeroより短いのね。RaspberryPi Zero専用じゃないから四隅の穴の位置は合わない。穴の径も違うし。

RaspberryPi Zero(W)とつなぐにはジャンパーケーブル(写真右)をRaspberryPi Zeroの基板に直接ハンダ付けするという方法もあるけど、ピンヘッダ(写真上段)を付けちゃった方が後が楽。

RaspberryPi Zeroにピンヘッダを付けた。ハンダ付けは40箇所になるので近視兼老眼の進んだオッサンにはツラい作業。ハンダはたっぷり派ではないのでチョビ付け。ピンヘッダは2列のものを付けようとすると意外と苦労するので1列20ピンを奥側にハンダ付けしてから手前もというやり方の方が良いと思う。ただし片列のピンが斜めになると今後いつかピンソケットを被せたいという時に嵌まらないかもなのでまっすぐに付けるのだけ注意。

写真はピンボケ。ピンヘッダは一応2列とも並行にまっすぐ取り付けることができた。

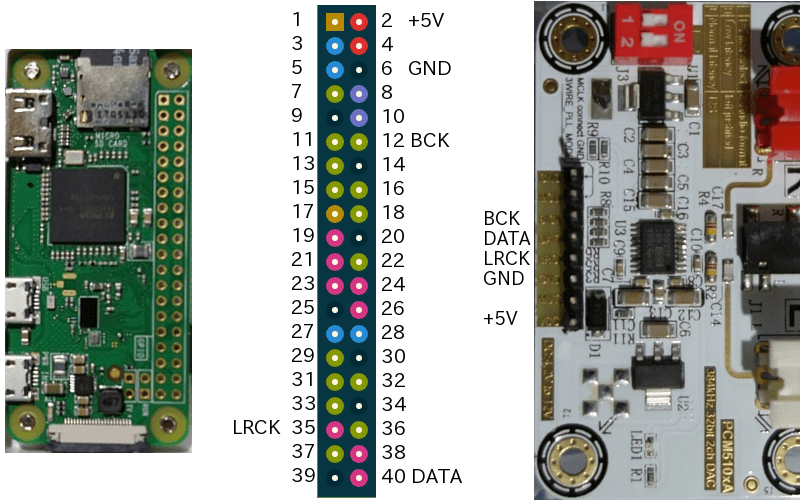

NorthFlatJapanの商品ページにRaspberryPi3との接続写真兼接続図が載っている。RaspberryPiの40ピンのGPIOは互換なのでRaspberryPi Zero(W)でも同じ接続でいける。GNDは商品ページの接続図では39ピンを使っているけどジャンパーケーブルの長さの関係で今回は6番ピンにつないだ。問題は無い筈。

結線が1つ足りない気がしたが、マスタークロックはこの基板のDACチップでは要らないらしいので5本でOK、マスタークロックが無いRaspberryPiにつなぐならちょうどいいのかな?

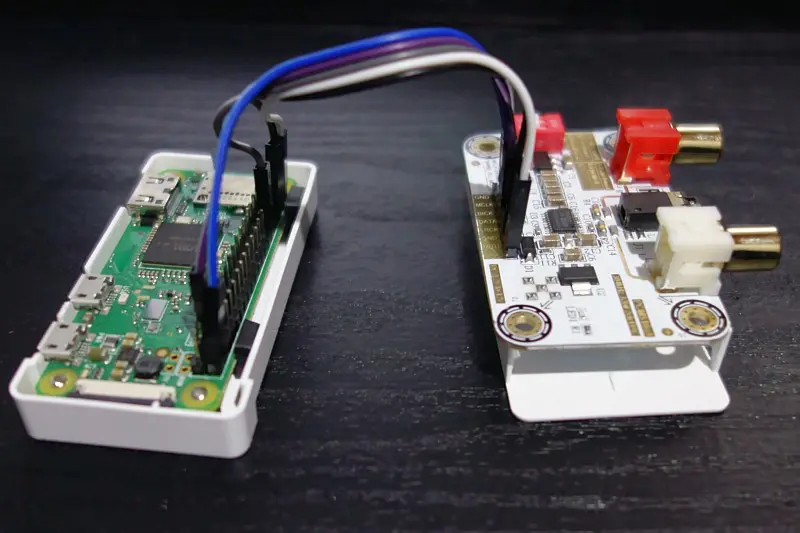

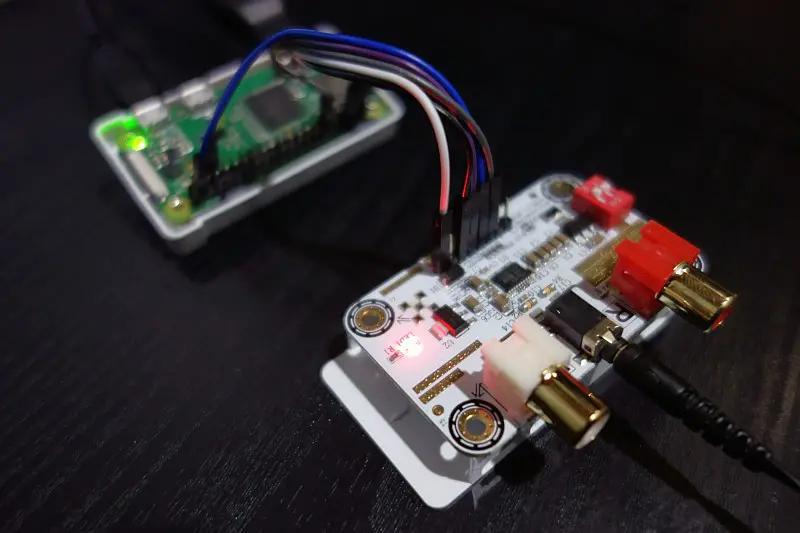

実際につないだらこんな感じ。ジャンパーケーブルはもう少し長めの方が良かったかも。

RPi0Wに電源を投入したらDAC基板の赤LEDが光った。(写真では白っぽいピンクに写ってるけど目で見ると赤)

基板上のディップスイッチは2つ共にオフ(初期値)のまま。

RCAで接続する音響機器は持っていないので手持ちのイヤホンを繋いだ。

さて、もうフリスクの容器には収まらないのでRaspberryPi ZeroとDAC基板のケースはどうしようかしら。

2018年7月16日追記:

RCA出力の場合だけときどき高い音で「キーーーン」と鳴り続けることがあって気になっていたが、どうやら周辺環境の影響を受けやすいらしい。キーン音がする場合は設置場所を変えるとかオーディオケーブル・電源ケーブルの引き回しを変えるなどで改善すると思われる。ラズパイなどの基板は至近にあっても影響は無さげ。ヘッドホン出力ではキーン音は鳴らないのは何でかしら。

次は音楽プレーヤーの設定の予定。

- Prometheus2とGrafana6によるシステム監視 シングルボードコンピュータの温度表示

- ELK Stackでシステム監視 FilebeatでRaspberry Pi Zero WのVolumio楽曲再生ランキング

- ELK Stackでシステム監視 MeticbeatでRaspberry Pi Zero WのVolumioを監視

- RaspberryPi Zero WとDAC基板をアルミケースに入れる 後編

- RaspberryPi Zero WとDAC基板をアルミケースに入れる 前編

- BubbleUPnP for DLNA/ChromecastでVolumioを操作

- 100均で買ったケースにRaspberryPi Zero WとDAC基板を入れる

- Raspberry Pi用のPlexメディアプレーヤーRasPlex 後編

- Raspberry Pi用のPlexメディアプレーヤーRasPlex 前編

- Volumio2がDLNA/UPnPに対応

- Raspberry Pi Zero W + volumioでもう少し遊ぶ

- Raspberry Pi Zero W + DACで音楽プレーヤーmoOde audio playerを使う

- Raspberry Pi Zero W + DACで音楽プレーヤーVolumioを使う

- RaspberryPi Zero WにDACを接続

- Raspberry Pi Zero Wネットワーク通信性能

- Raspberry Pi Zero Wベンチマーク

- 大人の夏休み宿題工作 Raspberry Pi Zero W用フリスクケース

- Raspberry Pi Zero WでBluetoothキーボード・マウスを使う

- Raspberry Pi Zero Wが届いた

- Raspberry Piシリーズ