中国の通販でMicroSDHCカードを買ってみた。偽物を掴まされても泣かないように低容量なやつ。今回はカメラ用に32GBとラズパイなどのシングルボードコンピュータ用に16GBを1枚ずつ。少なくとも試し買いして本物を送ってくる店であることを確認するまでは沢山購入しないこと。

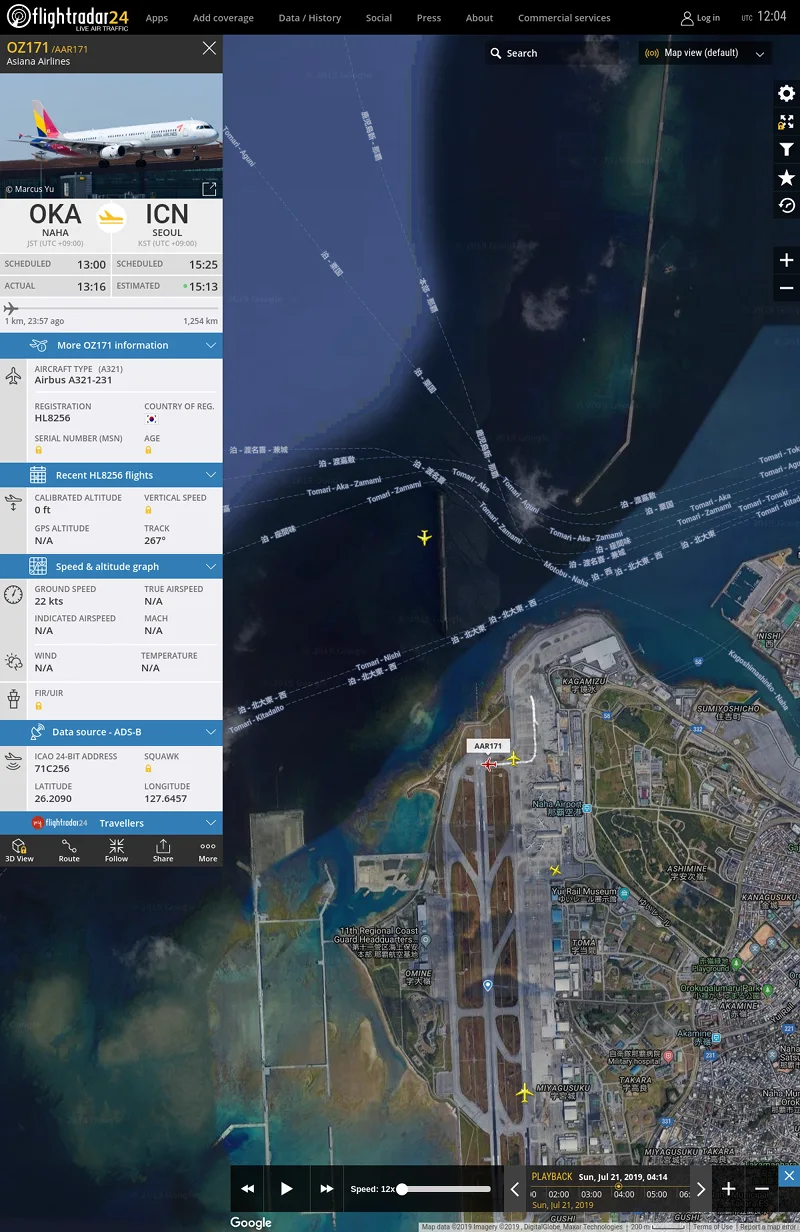

SanDisk ULTRA(赤/灰)のA1付き16GB(左)と32GB(右)。購入時の価格は16GBが272円、32GBが423円。(送料無料、書留扱い)

注文から約10日で配達された。

参考として、日本のアマゾンだと同モデルの16GBが600〜700円、32GBが1000円前後。

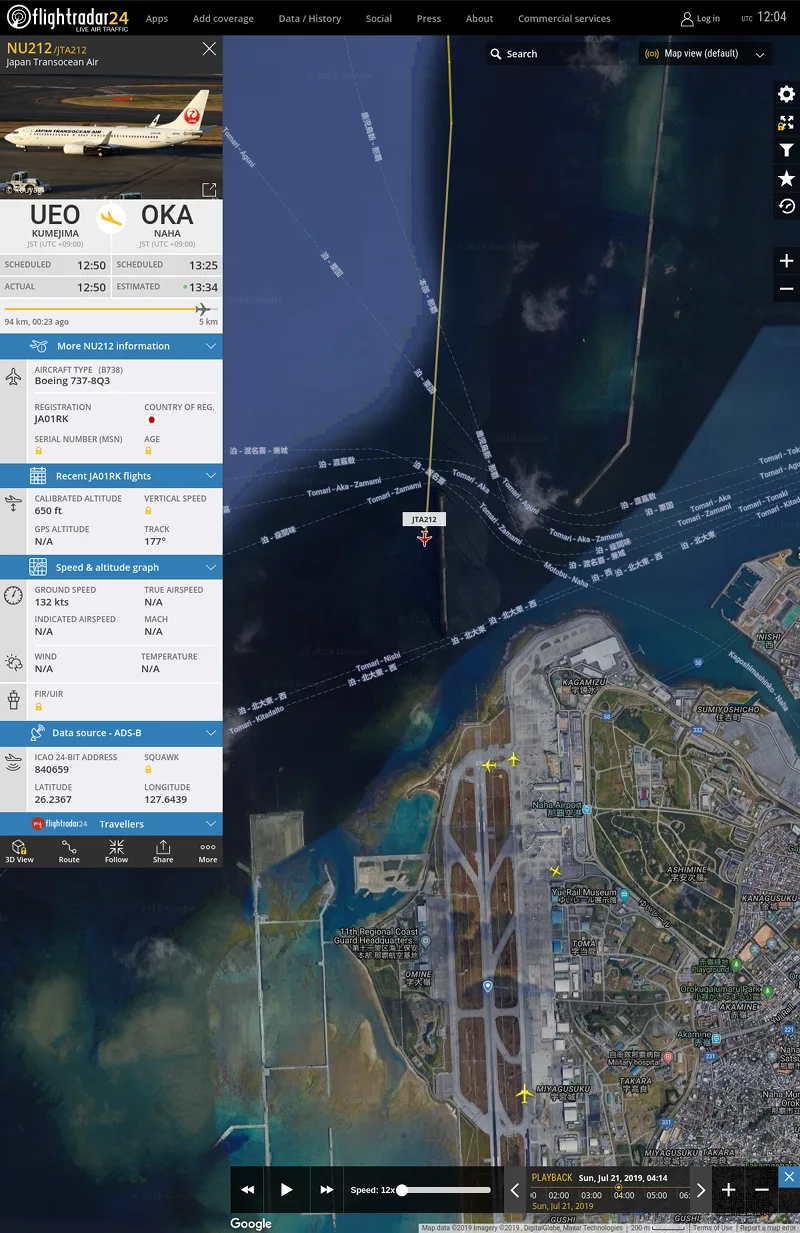

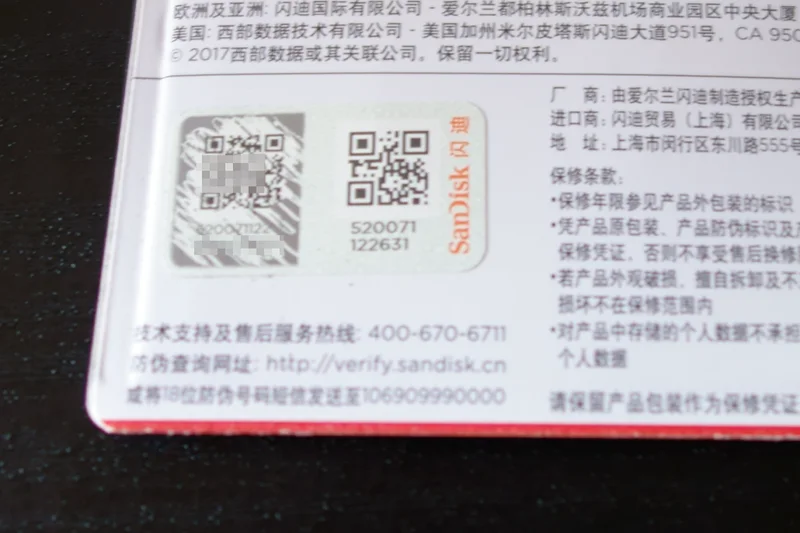

裏面。中国語なので何が書いてあるのかわからない。これを見て本物か偽物か見極めるのは無理。

裏面の左下の方にスクラッチくじのようなひっかいて銀色の膜を剥がすシールが貼ってあった。なんか意味がわからんけども、これで偽物だったら手間をかけすぎ。

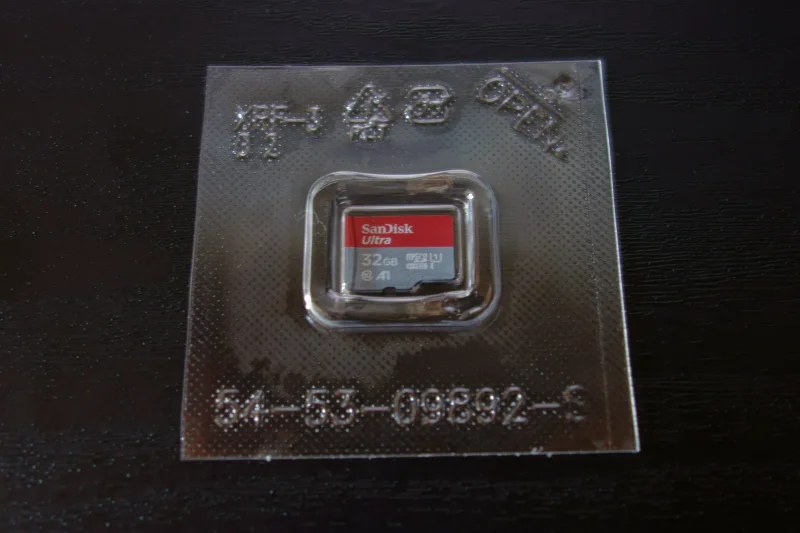

パッケージ上部のハサミマークをはハサミで切ると上のようなラミネートにmicroSDHCカードが出てくる。ラミネートの切り落とし方が雑なのは気になるがそれで本物か偽物かは判らない。

SanDisk Ultraの赤/灰は昔の安物インクジェットプリンタで印刷したみたいに塗料がザラザラで色の違う粒が混じったような変な塗装。この塗装が偽物対策なのかもしれないが、素人には逆に全部ニセモノに見えるといういやらしいもの。

カードの裏面。マレーシア製らしい。ここもニセモノか本物かわからない。

ようするに見た目ではよく判らないのよね。

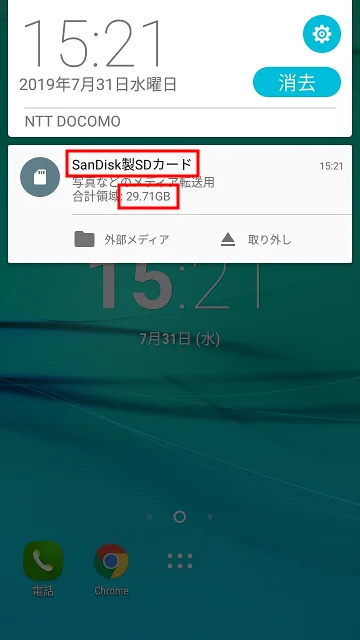

Androidのスマートフォンのカードスロットに挿してみた。挿した次の瞬間に画面にカードが認識されて表示される。

ここにSanDIsk製と表示されている。容量は29.71GBと表示されている。32GBカードの実質容量はその程度。

つまりこの時点で本物っぽい。

一応、アプリでも確認してみた。SC32Gと認識されているのでSanDisk ULTRA(赤/灰)のA1付きであることは間違いなさそう。容量も。製造が2019年5月ということでまだ新しい。

「中国の通販でニセモノ掴まされたぁ!!」の方がブログのねたとしては面白いんだけど、使用目的があって購入しているので本物で良かった。まぁ、32GB以下程度の低容量且つ低価格カードだとニセモノ作る甲斐も旨味も無いだろうからこのクラスの容量のニセモノは多くないと思ってるけど。

本物であることを保証するリンクではありません。