この秋にメールアプリのThunderbirdのバージョンが60になった。 変更点はいろいろあるようだが、普通に使う分には特に何かが変わって困るということではなさそう。 そこで、特に考えずに更新したら、日本語表示にしてたのが英語表示になってしまった。

基本的には日本語表示よりも英語表示の方が好きなんだけど、Thunderbirdの場合は英語表示だとあまりにもすっきりし過ぎなので日本語表示にして使っている。それで10年以上慣れているので突然英語表示になってしまったのはちょっと困る。

Thunderbirdはアドオンで日本語言語パックをインストールして有効化することで日本語(または他の言語)表示に対応させることができる筈だが、インストール済みの古い版はThunderbird 60では無効化されて使えないとのこと。Thunderbirdの公式サイトのアドオンページを見てもJapanese Language PackはThunderbird 52までの対応と表示されている。

でも、それなら日本中で文句が出そうなもんだけど何故かしら?

以下、パッケージ検索とインストールはUbuntu系のLinux用。

パッケージ検索

$ sudo apt update $ sudo apt search thunderbird ソート中... 完了 全文検索... 完了 中略 thunderbird-locale-it/bionic-updates,bionic-security 1:60.2.1+build1-0ubuntu0.18.04.2 amd64 Italian language pack for Thunderbird thunderbird-locale-ja/bionic-updates,bionic-security 1:60.2.1+build1-0ubuntu0.18.04.2 amd64 Japanese language pack for Thunderbird ←こいつ thunderbird-locale-ka/bionic-updates,bionic-security 1:60.2.1+build1-0ubuntu0.18.04.2 amd64 Transitional package for unavailable language 後略

「thunderbird」をキーワードにしてThunderbird関連のバッケージを探してみた。thunderbird-locale-jaというパッケージ名が日本語言語パックらしい。さらに60.2.1という数字はThunderbirdバージョンと同じなのでこのパッケージはThunderbird 60で使えそう。

パッケージインストール

パッケージ名が解ったのでそれをインストールする。

$ sudo apt-get install thunderbird-locale-ja

パッケージリストを読み込んでいます... 完了

依存関係ツリーを作成しています

状態情報を読み取っています... 完了

Starting pkgProblemResolver with broken count: 0

Starting 2 pkgProblemResolver with broken count: 0

Done

以下のパッケージが新たにインストールされます:

thunderbird-locale-ja

アップグレード: 0 個、新規インストール: 1 個、削除: 0 個、保留: 0 個。

599 kB のアーカイブを取得する必要があります。

この操作後に追加で 778 kB のディスク容量が消費されます。

取得:1 http://jp.archive.ubuntu.com/ubuntu bionic-updates/main amd64 thunderbird-locale-ja amd64 1:60.2.1+build1-0ubuntu0.18.04.2 [599 kB]

599 kB を 0秒 で取得しました (1,667 kB/s)

以前に未選択のパッケージ thunderbird-locale-ja を選択しています。

(データベースを読み込んでいます ... 現在 203570 個のファイルとディレクトリがインストールされています。)

.../thunderbird-locale-ja_1%3a60.2.1+build1-0ubuntu0.18.04.2_amd64.deb を展開する準備をしています ...

thunderbird-locale-ja (1:60.2.1+build1-0ubuntu0.18.04.2) を展開しています...

thunderbird-locale-ja (1:60.2.1+build1-0ubuntu0.18.04.2) を設定しています ...

これだけ。インストールが終わったらThunderbirdを起動・再起動する。

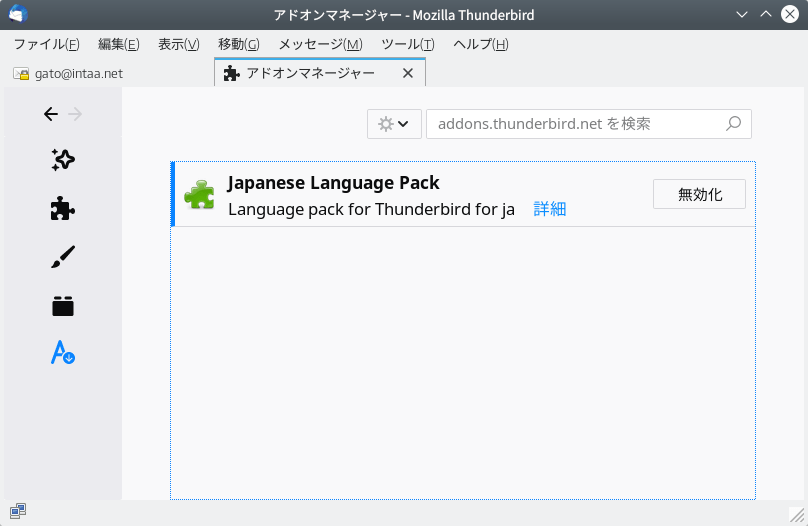

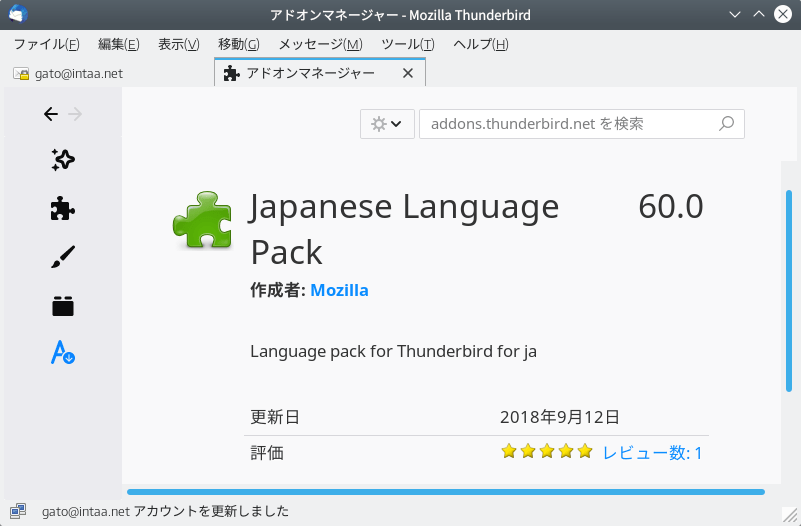

Thunderbirdを起動してアドオンマネージャーを見る。Japanese Language Packが存在していて有効化されている。

詳細を開くとJapanese Language Pack 60.0であると表示されている。

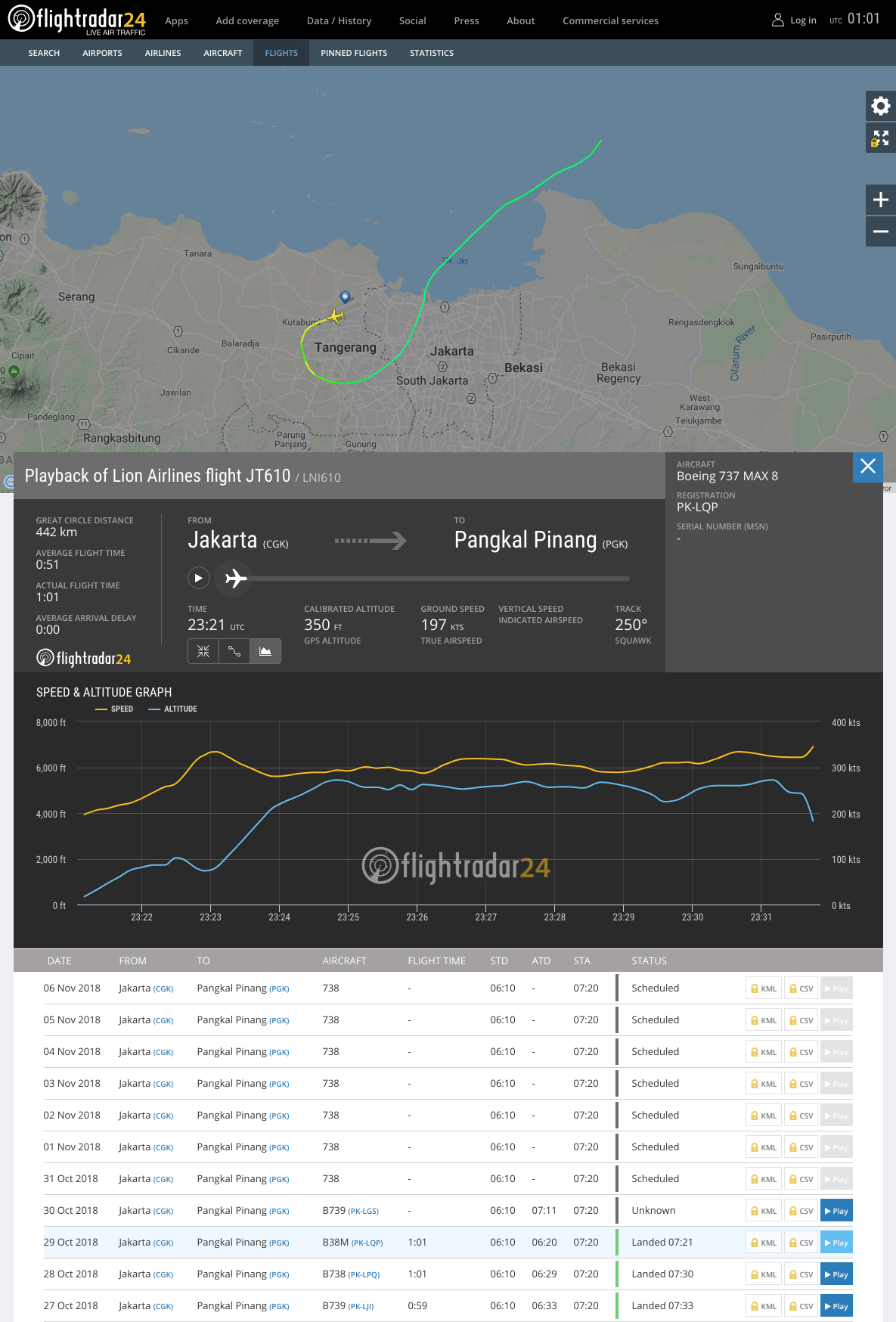

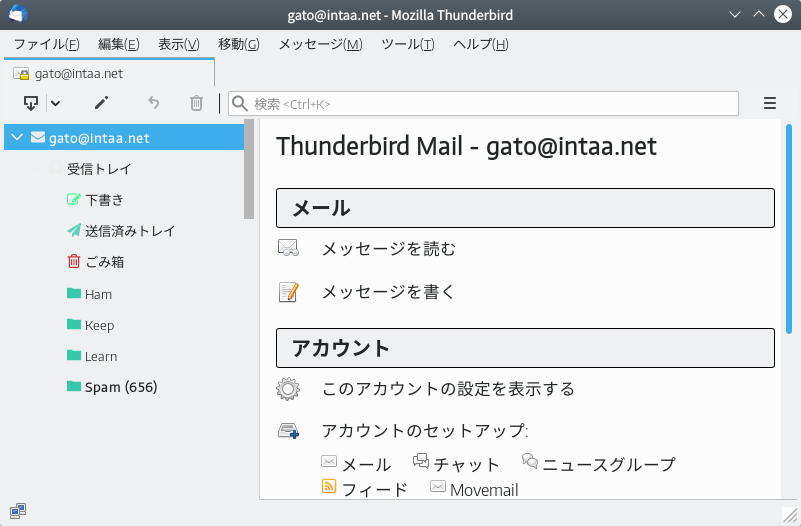

メイン画面も日本語化されている。

見慣れた日本語表示になったので一安心。

そもそもなんでこんなことになっているかというと、Thunderbirdはデータディレクトリまるごとバックアップ・戻しによる引っ越しができるんだけど、メールのデータや設定だけでなくアドオンやテーマもそれでまるごと引っ越しできるので、OSのクリーンインストール後にThunderbirdは本体だけパッケージでインストールしてアドオンは引っ越しデータを展開してそれで作業終わりにしちゃったから。つまりThunderbirdの日本語言語パッケージをインストールしてないので公式で言語(やアドオン)が更新されないとメジャーバージョンの更新ではこんなことになっちゃう。

っていうか、何故Thunderbird公式でVer. 60対応の日本語言語パックを配布しないのか意味が解らない。

ところで、

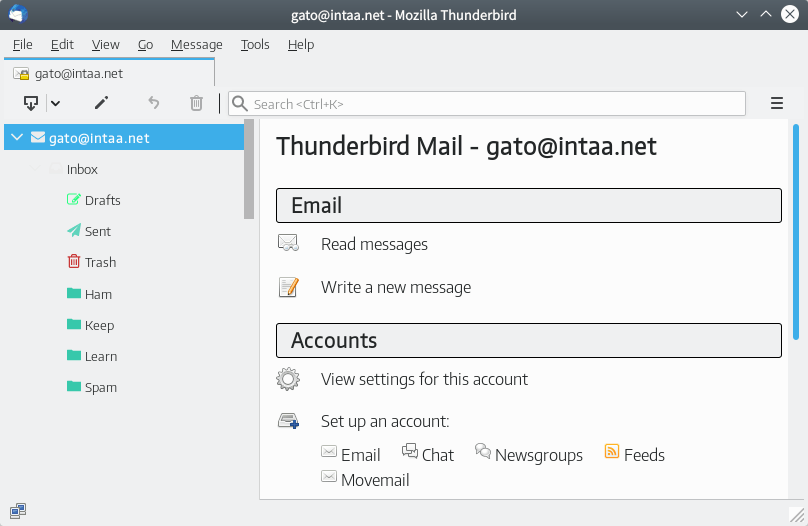

11月のこの数日ほど迷惑メールが異常に増えている。数百くらいあっという間。もともとメインのメールアドレスとして使っていたgato@intaa.netはアドレスを公開していることもあって元から迷惑メールが多かったのだが、ここ暫くはまともなメールが殆ど来ないので完全に迷惑メールを収集専用になっている。(メールサーバの迷惑メール対策用として)

届いた迷惑メールを調べたところ送信元のIPアドレスはブラジル・ロシアが多い。特徴としては、英語で10行程度と短い本文だけどbase64でエンコードしてあって、そのままでは最も単純なフィルタでは弾けなくしてあるのと、メール本文が中央寄せなの。まともな迷惑メールフィルタを使ってるメールサーバーなら100%正しく振り分けられるかとは思うけど、あまりにも多いのでサーバのキャパが心配ね。