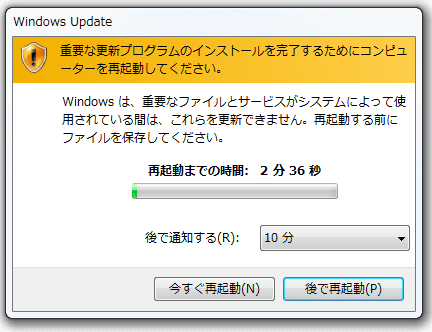

2015年夏から勝手なWindows Updateを止めさせるためのというかMicrosoftと勝手に通信させないためのファイアウォール用のIPアドレスリストを公開しているけど、Windows10では通信先が増えたらしくホスト名を確認更新するのは気が重い。

リアルタイムで流れるパケットダンプを見てるとWindows10はひっきりなしに裏で勝手に通信しまくっている。私のPC1台だけでなくインターネットに繋がっている世界中のWindows10マシンでもこうだと思うと気持ち悪くなる。

さて、そのフィルタについて。

自動抽出のIPアドレスリストは新たに確認したホスト名を追加。ホスト名毎にIPアドレスを引いているので大量。IPアドレスの重複を除いたとしてもそれなりに多い。

そこで、それぞれのIPアドレスを含むCIDRを出して纏めてみた。IPアドレスが1つだけでも大きなCIDR全体がリストアップされることもあるので影響範囲には注意が必要だけどリストは小型化された筈。

- intel N150 16GBメモリ512GBストレージのミニPCが1万円半ばだったので買ってみた

- TexHooのintel N95のミニPCを買ってみた

- AOOSTARのRyzen 7 5825U搭載ミニPCを買ってみた

- Ryzen 5 5500U搭載で3万円台半ばの格安ミニPC TRIGKEY Speed S5

- CapsLockを左Shiftキーにする 備忘録 (Linux / Windows)

- Tiny 11をMicrosoftと通信させない名前解決変更

- マイクロソフト PCマネージャというアプリを触ってみた

- Windows 11のシステム要件を満たさないPCでWindows11の大型アップデートを適用

- Windows 11でWindows Updateの自動更新を停止する

- Windows 11でWindows Updateによる更新を手動で停める (後編)

- Windows 11でWindows Updateによる更新を手動で停める (前編)

- Windows 11のシステム要件を満たさないPCでWindows10からWindows11にアップグレード

- WindowsでもUnbound (Remote controlの準備)

- Windows 11リリース (例のごとくシステム要件を満たさないPCにインストール)

- Androidスマホ画面をWindowsで表示 (ワイヤレスディスプレイ プロジェクション)

- Windows 11上で「このPCは現在、Windows 11システム要件を満たしていません」

- MS公式誰でもDLできるWindows 11 インサイダー版を古いPCにインストールと休止無効化設定

- Windows IMEで半角/全角キーの割り当てをIMEオフだけに変更(Linuxも)

- Windows 11システム要件に満たないPCにISOファイル無改造でインストール

- Windows 11上で「このPCではWindows 11を実行できません」

- Windows 11を9年前の超非力なノートPCにインストールしてみた

- 情報セキュリティ Windows 10でUSBメモリの自動実行を不可にする

- 情報セキュリティ Windows 10でUSBメモリの読み書きを不可にする

- Windows 10を旧型ノートPCにクリーンインストールしてみた

- DVDFab 11がリリースされた

- WinlogbeatでWindowsイベントログを可視化 後編

- WinlogbeatでWindowsイベントログを可視化 中編

- WinlogbeatでWindowsイベントログを可視化 前編

- Windows 10のメールでZ-Push (Exchange)を利用する

- Chrome OS (Chromium OS)を触ってみた