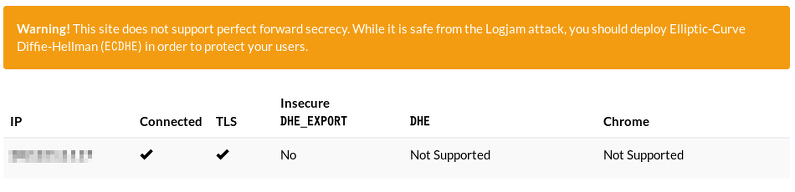

ルーターPCの交換の記事の関連。

金が無い時に買ったマザーボードなのでネットワークインタフェースコントローラ(以下NIC)が安物の蟹。

最近のギガビット対応NICは通信するとかなり熱く(70〜100℃程度)なるのが多いが蟹は負荷が高い状態が続くと熱くなる+通信が切れるという困り物。

とはいえ、一般的な使い方では熱くはなっても停まるようなことにはならないので個人向けPCでは殆ど問題になることはない。

ルーターPCを交換した時には通信量が多くなる予定が無かったので蟹搭載のマザーボードで良かった筈だったが、今回異常に通信量が多く負荷が高い状態が続くことになった。当然蟹はその負荷に耐えられず日中の気温が高い時間帯に4〜6時間毎に通信が途絶える。5月現在夜中の方が負荷が高いにも関わらず気温が低いせいか停まらないようだ。

一応、2分毎にルーターからインターネット側のホストにpingを打ってエラーになったらルーターを再起動するようにしているので通信が途絶えても3分以内には復活するのだが、いきなり通信断になるのは困る。

温度のせいだとしたら温度を下げてやれば全く停まらないは無理としても停止頻度は下がる筈。

NICにヒートシンクを付けて冷却してみることに。

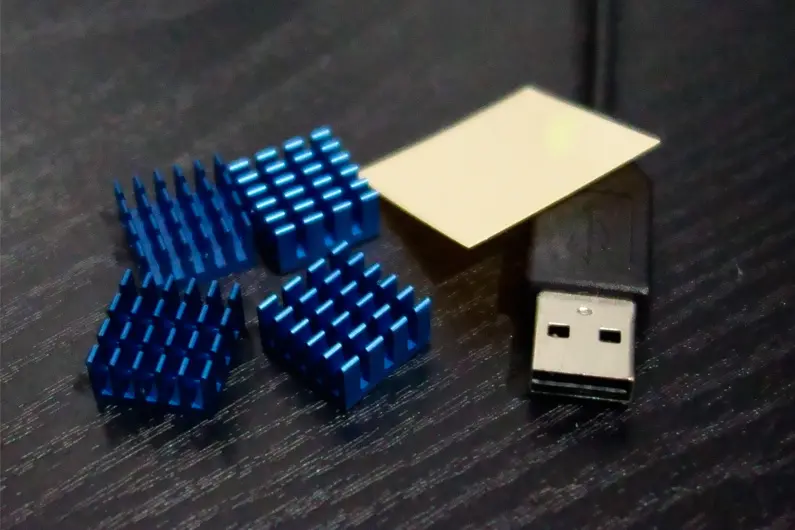

今回購入したアルミのヒートシンク。思ったより良いのが無かった。本当はもう少し放熱フィンの背が高い剣山状のが欲しかった。大きさの参考にUSB-Aのコネクタも一緒に写っています。

4個入りで熱伝導シートも付いているのでこれを1袋買えば取り敢えずはなんとかなる。

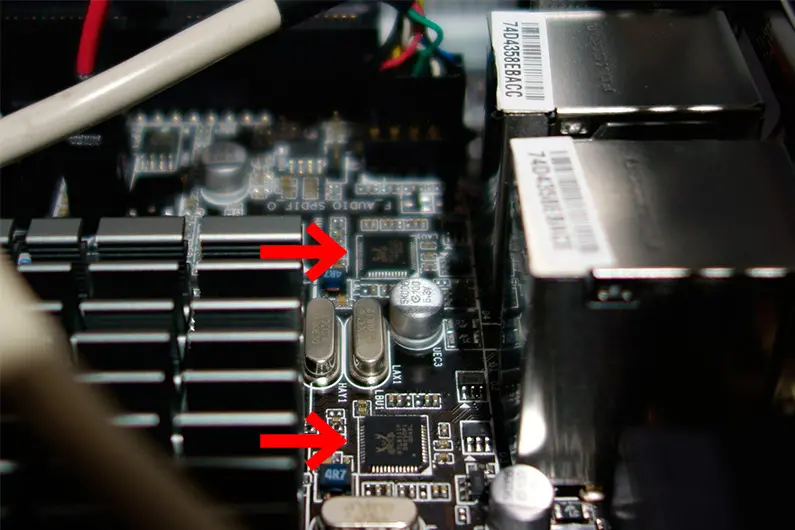

ネットワークポートが2つ付いたマザーボードなのでNICも2つ。赤い矢印の先の黒いチップがそれ。チップは6x6mm程度と小さめ。

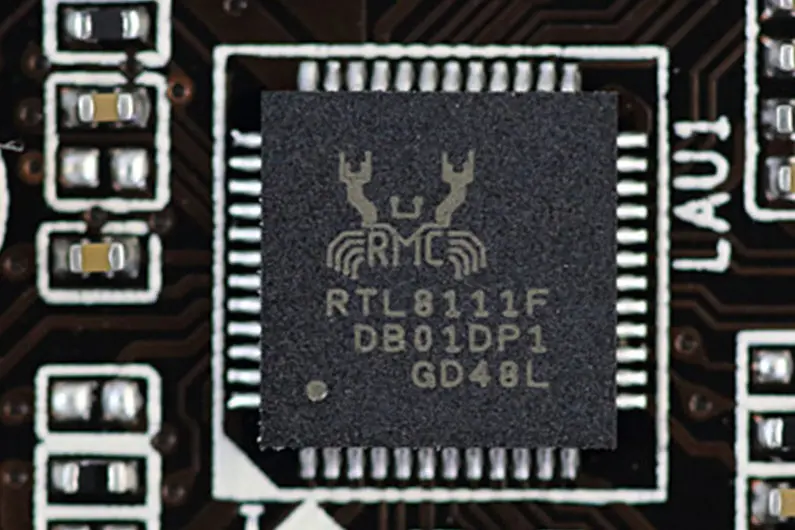

これがチップの拡大写真。チップに蟹の絵が描かれているので通称「蟹」。このマザーボードに付いてるのはRTL8111F。FreeBSDからはRealTek 8168/8111 B/C/CP/D/DP/E/F/G PCIe Gigabit Ethernetとして認識される

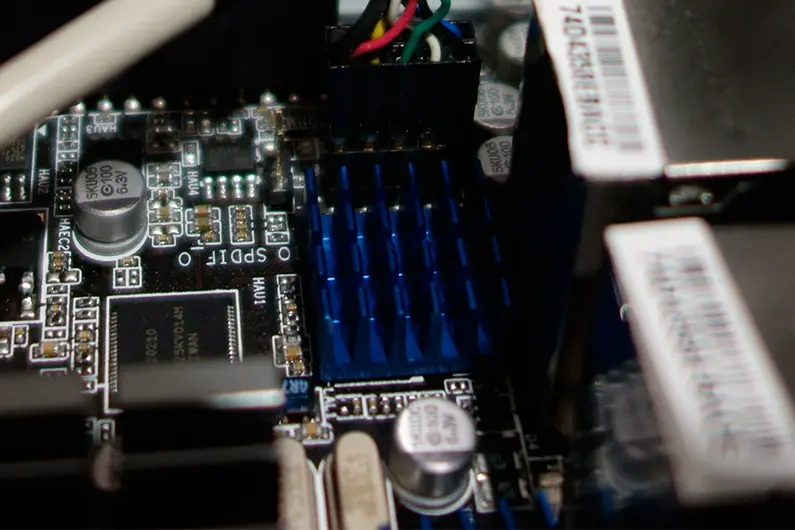

チップの大きさに切り出した熱伝導シート(両面テープのようなの)をチップの側にピンセットなどで貼り付ける。余計なところに熱伝導シートが触れると良くないので先にヒートシンク側には貼らない。

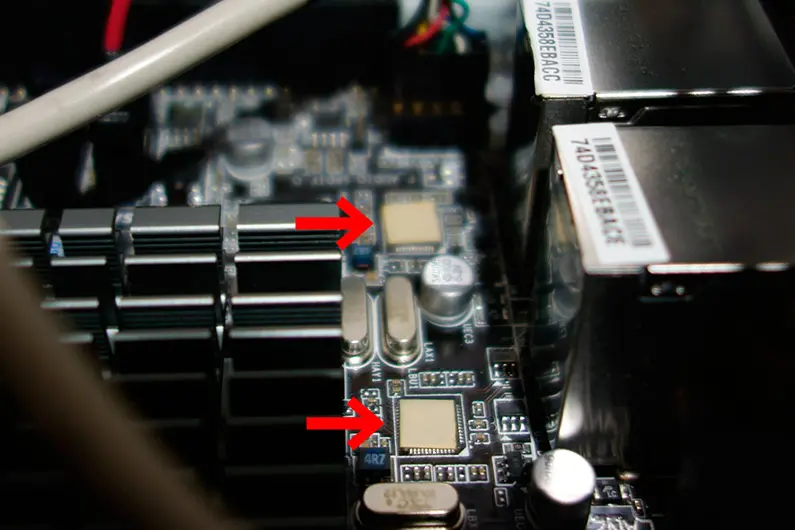

ヒートシンクをピンセットでそっと載せて上から軽く押し付ける。ヒートシンクがチップの面積の4倍近く大きいのでヒートシンクが周囲の部品に当たっていると通電したときにショートするかもしれないので気をつける。今回購入したヒートシンクはアルマイト加工されているので大丈夫とは思うが一応ね。

あまり冷却性能が高そうに見えないヒートシンクなのでどのくらい効果があるか解らないけど暫く様子を見てこの記事に追記します。

2015.06.11追記

悲しいくらい全く変化無し。FreeBSDの標準設定を触らなければネットワーク死にまくりは変わりません。sysctlを頑張って調整したら全く死ななくなったので結果オーライではあるが、ヒートシンク付けた意味は?