ONVIF用のアプリは各種OS用にいろいろあるが、今回はAndroidのアプリをGoogle Playで検索。「onvif」でアプリを検索すればたくさん出てくるので「Onvier - オンヴィフIPカメラモニター」をインストールしてみた。Onvierに似たようなアプリは複数あるようなのでOnvierでなくてはならないということではない。

「Onvier - オンヴィフIPカメラモニター」アプリを起動してデバイスを追加する。Androidの端末からネットワーク(インターネット含む)で届く範囲に自身の所有する監視カメラがあること。今回だと同じLANにカメラがあるとする。

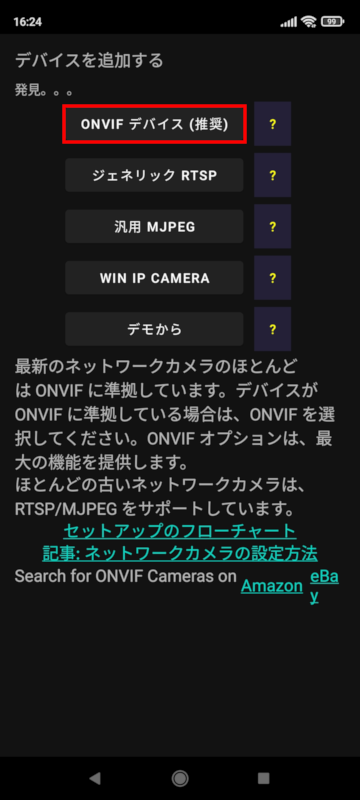

カメラデバイスの追加のために「+」をタップする。

今回はONVIF対応の監視カメラの接続情報を得るのが目的なので「ONVIFデバイス(推奨)」をタップ。

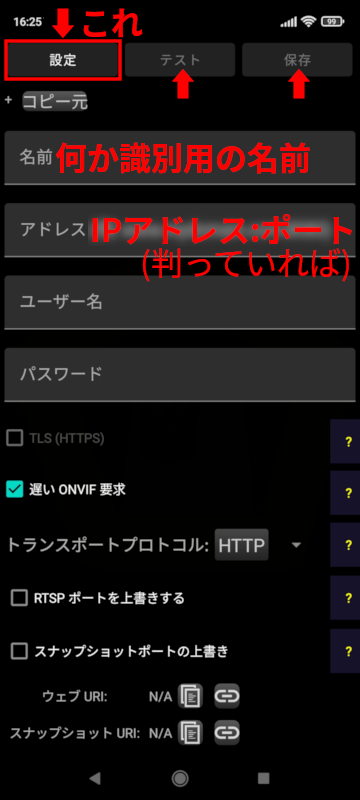

「名前」は何かテキトーに。「アドレス(とポート)」は判っているなら入力する。「ユーザー」と「パスワード」は機器側に設定してある場合に必要なことがあるが必要ないこともあるので空白で。

Onvierを使う理由はネットワーク(Lan内)のカメラデバイスを探したいからなので「名前」だけ入力して「設定」をタップ。「IPアドレスを入力してください」が表示されるがその後にネットワーク内の検索が始まる。ただし、ネットワーク内の検索は失敗することもある(あった)ので、できれば監視カメラのIPアドレスだけ入力してから「設定」をタップする方が確実かも。

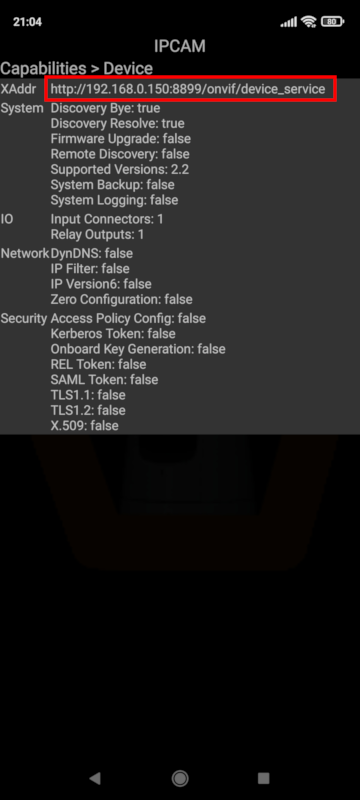

ONVIF情報の取得が成功すれば監視カメラの映像が表示される。画面をタップするなどしてデバッグログやデバイス情報を表示させるとURLが含まれた情報が表示される。URLは幾つか表示されるかも。画像の赤い四角のようなURLがあればそれをメモする。

これで、ONVIF対応のソフトウエアで使うための接続情報を取得できた。(この記事の後半でONVIF対応NVRサーバのソフトウエアのへのカメラの登録をやる。)

監視カメラはONVIFで制御できない機能を持っていることがある。その制御のためには監視カメラのメーカーが提供するアプリケーションを使う。

今回購入した中華監視カメラはV380 Proをインストールするよう説明書に書かれていたのでそれをインストールした。

V380 Proは(Android用であれば)Google Playからインストールできる。今回は「がとらぼ」の中の人が購入したのがV380の監視カメラなのでこのアプリだが、他の監視カメラであればそれ用のアプリをインストールする。中華監視カメラアプリはカメラと共にインターネットへの接続が必要なことが多い。中華のクラウドに監視映像を保存できるサービス(有料)が提供されているが、そのサービスを利用しなくてもアカウントを作成してカメラとアカウントを紐付けることでアプリが使用できるようになる。当然だが、このような中華監視カメラは中華クラウドにカメラの情報を流し続ける。カメラ映像を中国に流し続けるわけではないが、中華側からの操作で映像を撮られる可能性があるので注意。

V380 ProアプリのスマホとV380中華監視カメラの両方がインターネットと通信できるネットワーク環境に置く。(同じLANである必要はない)

アカウントを作成してアプリにログインすると監視カメラ本体のバーコードを撮影するように求められる。またはバーコードと共に記載されている数字。これが監視カメラの個体ID。ONVIFで情報を取得すると個体IDが取得できる場合があるのでそれをメモするのもある。アプリでバーコードを撮影するか数字を入力すると監視カメラとアカウントが紐付けられる。

これでカメラの映像がアプリに表示されカメラを制御できるようになる。

カメラの制御はカメラ映像の右上から。ポップアップされる小窓の中の「設定」を開く。

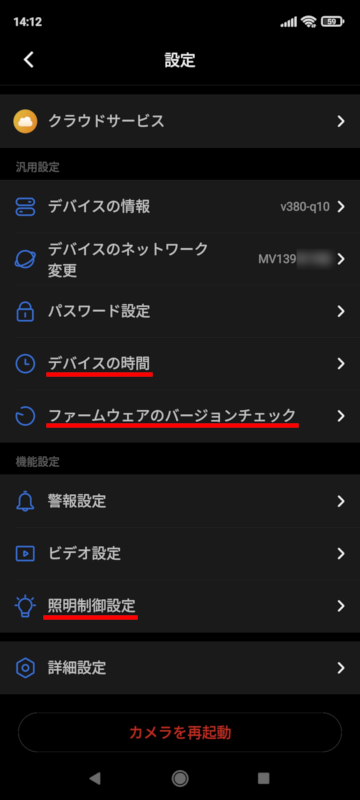

設定の中で特に触りたいのは「デバイスの時間」。これはタイムゾーンで日本時間に合わせておかないと(デフォルトは中国時間?)1時間ずれた時間が表示されるかも。

「ファームウエアのバージョンチェック」はカメラのファームウエアの確認と更新。新しいファームウエアがあれば更新できる。今回新しいバージョンが提供されていたようなので更新してみたが変更ログが表示されないので何が変わったのかは不明だった。(不親切)

「照明制御設定」は監視カメラのカメラレンズ近くに配置されたライトの制御。初期値は自動らしいが、夜間に可視光のライトが点いたり消えたり忙しい。可視光のライトが点灯するとカメラ映像は夜間でもカラーになる。消えると白黒の赤外線映像になる。防犯の点でいえば可視光のライトが点灯する方が良いのかもしれないがピカピカがうざいと思うなら「照明制御設定」から照明の点灯をオフにできる。

他にTFカード(カメラ本体のmicroSDカード)への録画についてなどもこのV380 Proアプリで制御できる。

アプリは1度だけ使用して必要な設定を行ってしまえばもう要らない。

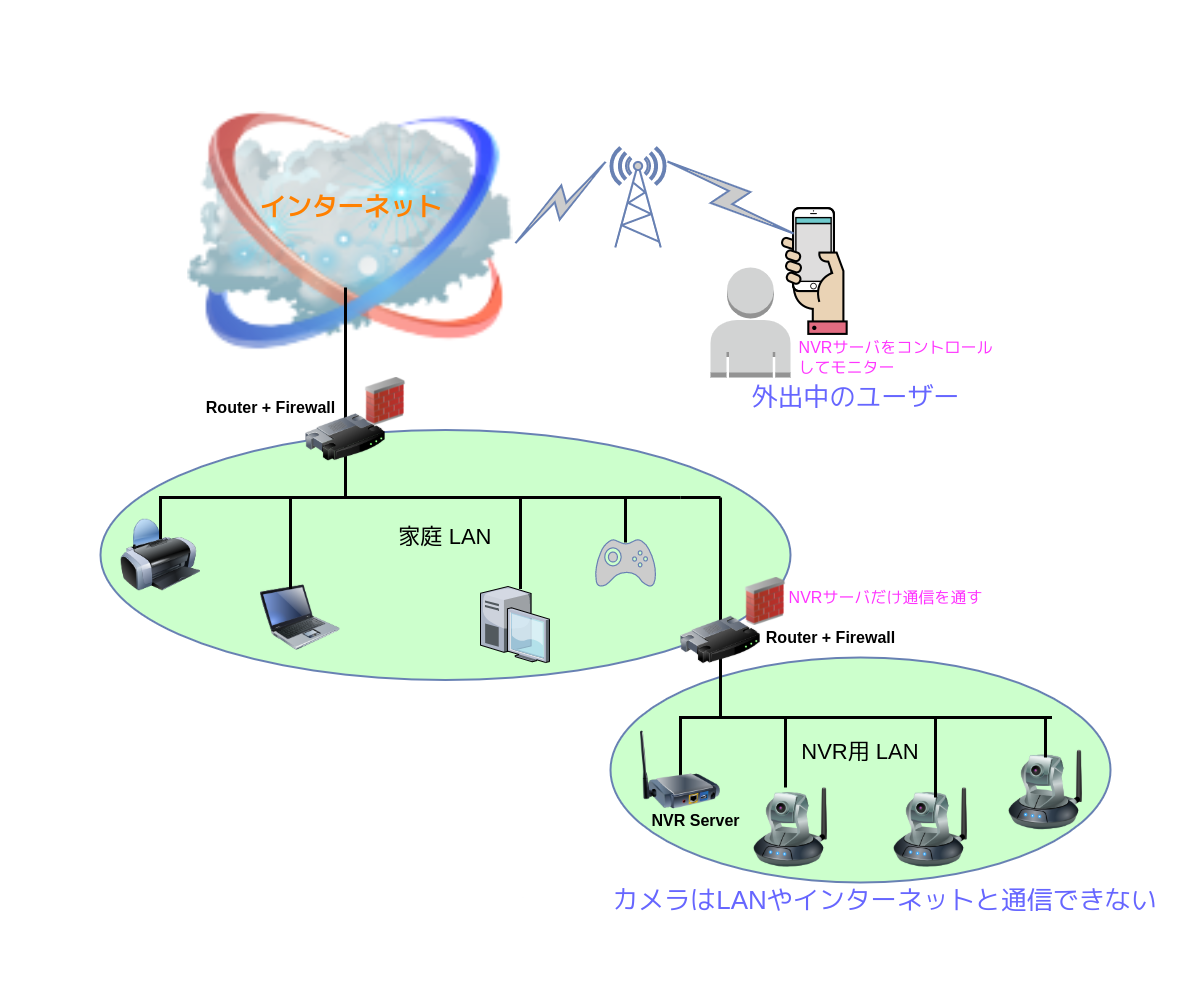

カメラの設定を変更した後は、中華監視カメラをインターネットにつながらない閉鎖ネットワークなどに置くことが望ましいかと思われる。(それについては先日別の記事に書いた。)

NVRサーバにONVIF対応カメラを接続する

今回は有名処であるiSpyのAgent DVRを使うことに。このソフトウエアはWindowsやmacOS, Linux, Raspberry-Pi, Docker用が用意されている。単純にAgent DVRをインストールするだけですぐ動くWindows用が簡単かも。

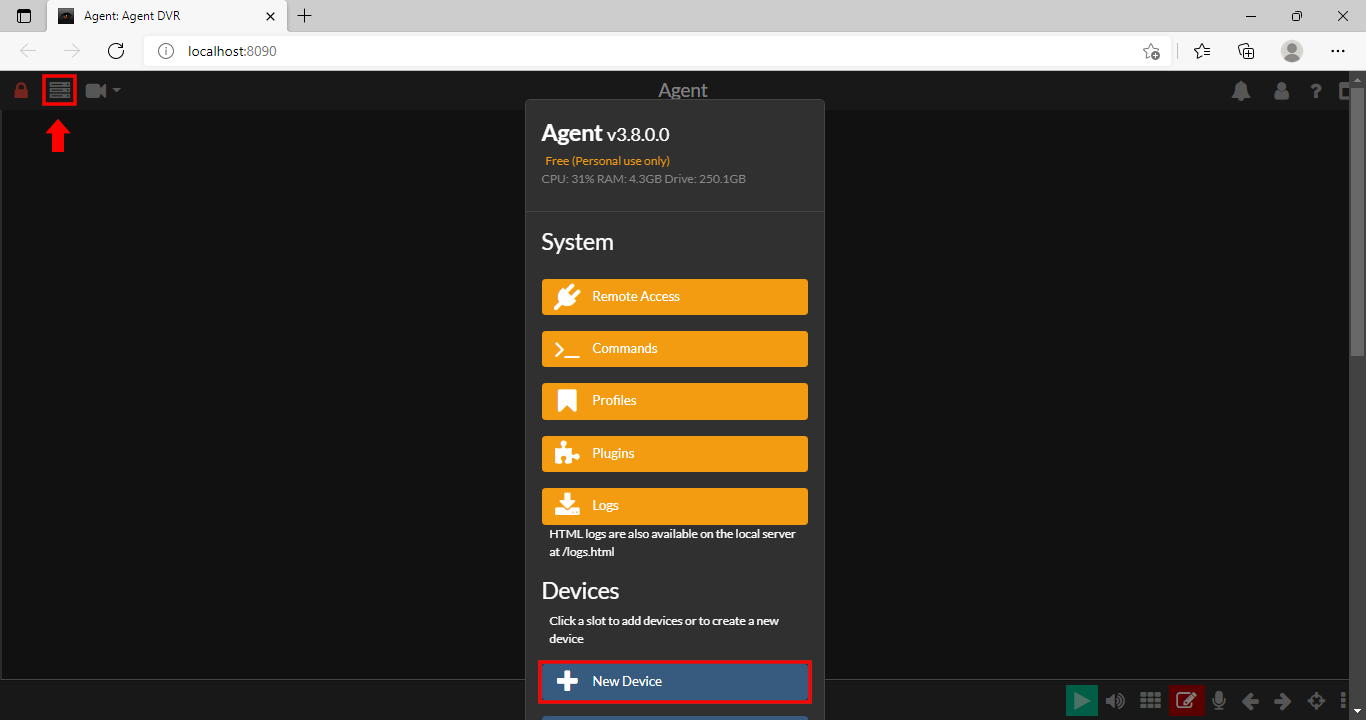

Agent DVRサービスを開始した状態でAgent(ブラウザアプリ)を起動して、左上にある「Server Menu」をクリックする。サーバ設定メニューが表示されるので「New Device」をクリックする。

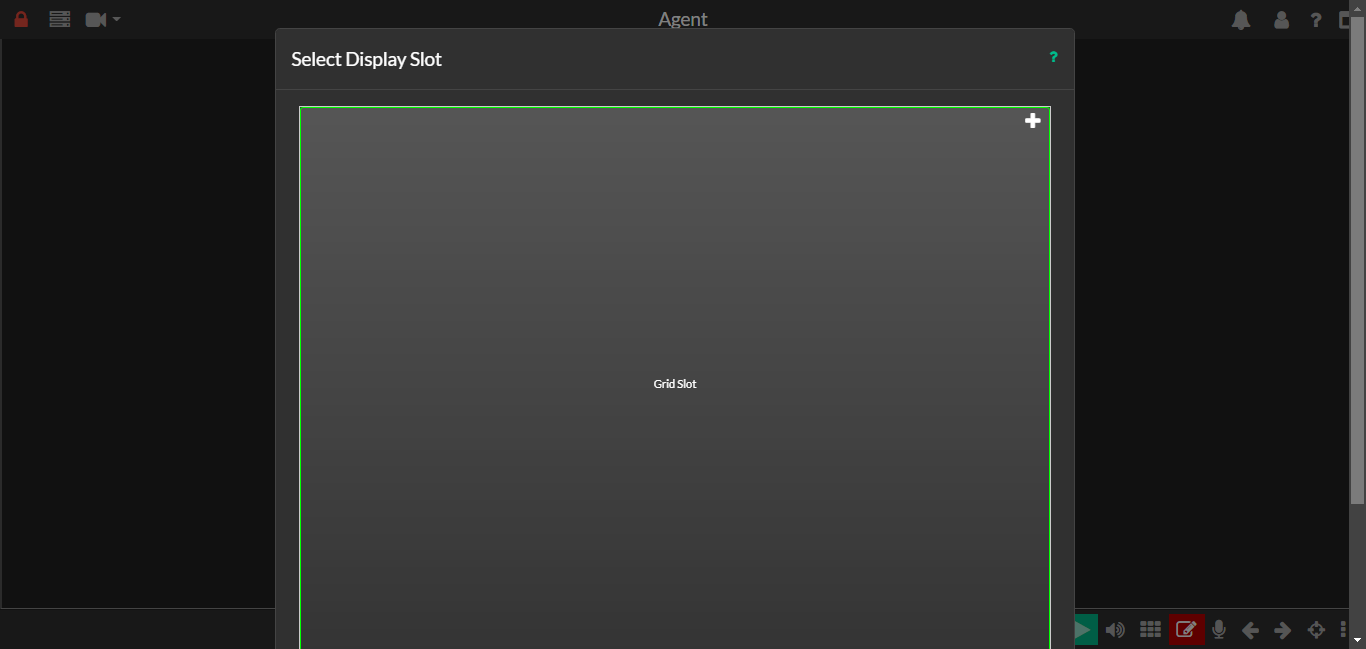

「Select Display Slot」画面で緑色の枠の中をクリックする。(何をすればよいのか解りにくいと思う)

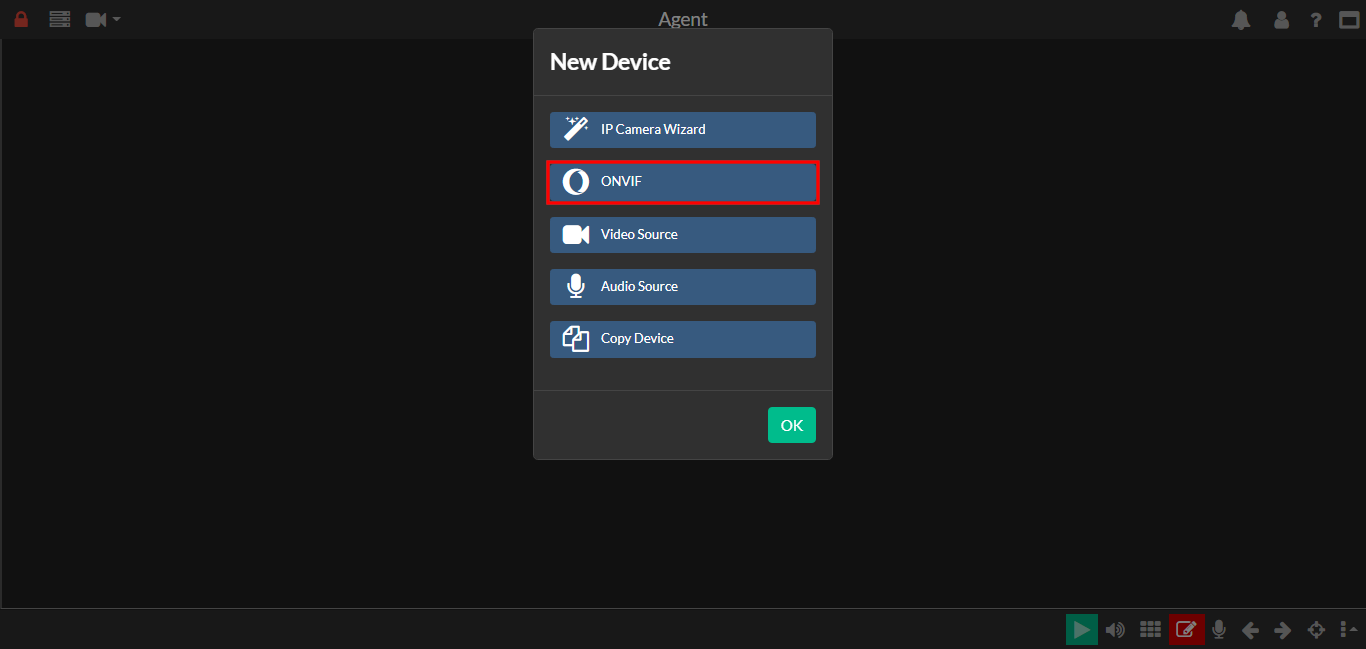

「New Device」の選択画面が表示されるので「ONVIF」をクリック。

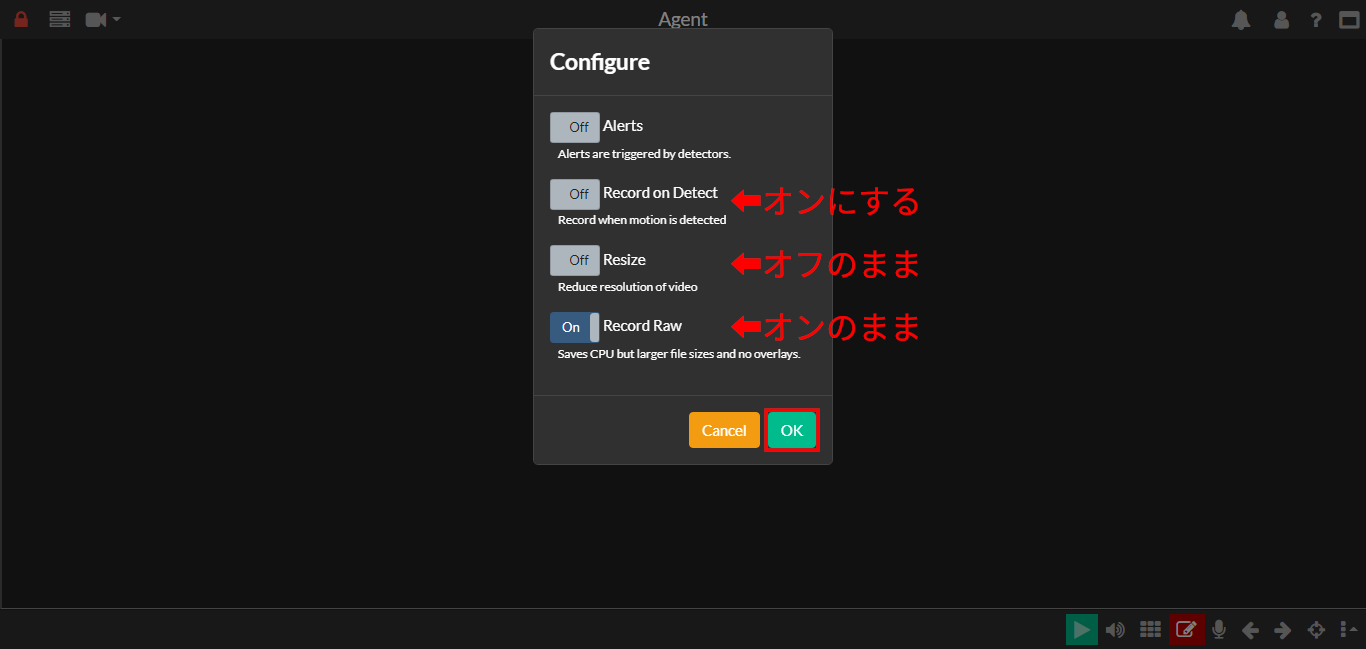

「Configure」では、「Record on Detect」(画面内の変化の検知で録画)をオンとResize(NVRサーバのパワーに余裕がなけれれば)をオフ、Record Rawはオンのままにするのがオススメ。

「OK」をクリック。

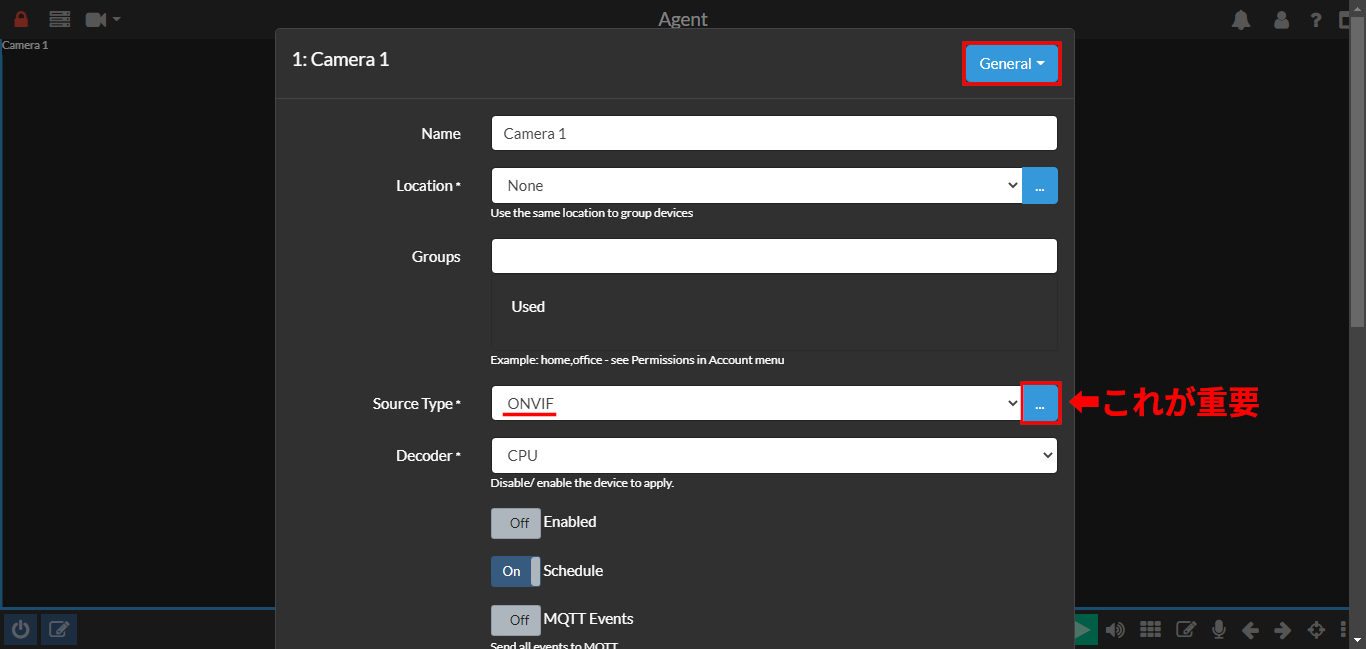

カメラの登録画面に進むが、これがわかりにくい。

右上が「General」であることとSource TypeがONVIFであることを確認してその右のメニューボタンをクリック。

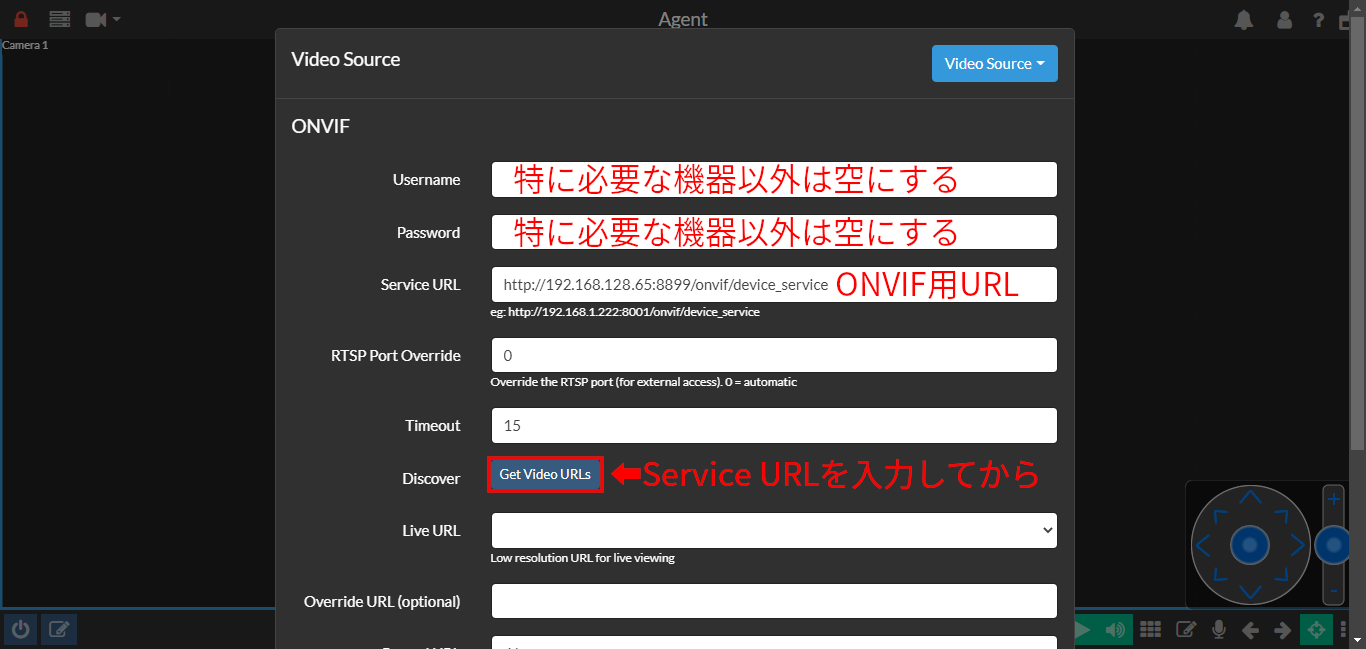

「Service URL」に先に確認しておいたONVIF用URLを入力する。ポート番号やそれに続くPathやパラメータは監視カメラの機種によって違うかも。

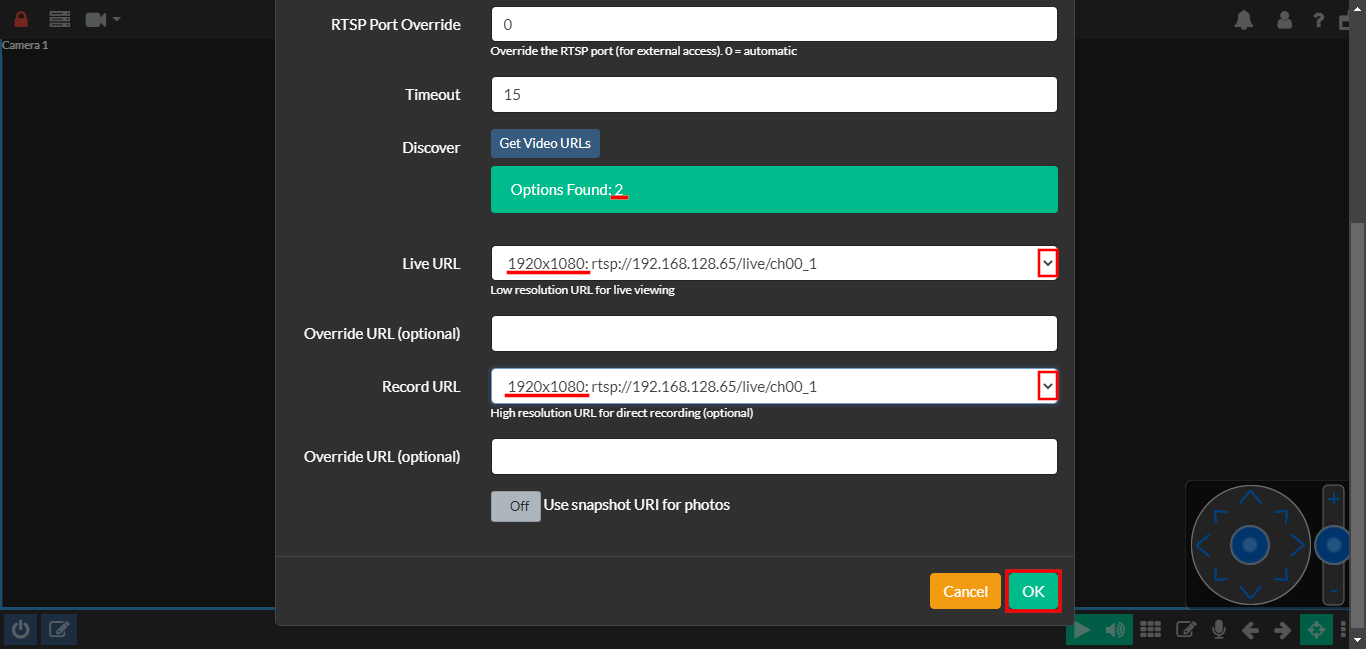

Serviice URLを入力したら「Get Video URLs」ボタンを押す。これでONVIFの情報から動画用URLが自動で検知されてLive URLやRecord URLなどの欄が埋められる。(ここは便利)

Options Foundが2以上と表示されている場合は解像度などの選択が可能。上の画像の例ではLive URLとRecord URLでVGA解像度とFHD解像度が選択できるので記録メディアやライブ動画表示環境がよほどショボくなければ高い方の解像度にする。

監視カメラの映像が表示されるようになる。初期値は4分割(カメラ4台を同時表示用)なのでカメラが1台だけなら分割表示をやめてシングル表示にする。上の画像は夜間の道路。可視光のライトをオフにしているので赤外線の白黒表示になっている。(上の画像はぼかしています)

PTZカメラであればカメラの向きやズームを上の画像の右下のようなコントロール表示をマウスポインタで操作できる。なお、パン,チルト,ズームのどれかまたは全てに対応していないカメラはその非対応機能を操作できません。

カメラ映像に何らかの変化が生じたときだけ数十秒間〜撮影するようにしておけば記録メディア,NVRサーバの記録容量が抑えられるが日の当たり方やクルマのライト、虫が飛んだだけでも誤検知して記録することがあるみたい。逆に突然フレームインした被写体の最初の部分が撮れていないことがあるかも。(設定で変わるかもしれません)

AgentDVRは映像の閲覧がブラウザなのでAgent DVRをインストールしたPCだけでなく繋がったネットワーク(インターネット含む)のPC等のブラウザでも閲覧・操作可能です。ただし、再生映像の質については保証できません。また、スマホ等用のアプリも用意されているのでブラウザとは違う表示も可能のようです。Agent DVRの操作UIはブラウザアプリ。触りまくってるとアレコレ何かヘンになることがある。Agent DVR(サービス本体)自体に異常があるのであれば再インストールするというのも手ではあるが、その前にブラウザキャッシュを削除して様子を見るのがオススメ。

関連記事: