デジカメの写真現像といえばAdobeのLightroomが有名だが、貧乏人にはdarktableがある。そのdarktableがWindowsに対応したらしい。

というか、今までずっとWindowsでは使えなかったんだ?

せっかくなので入れてみた。

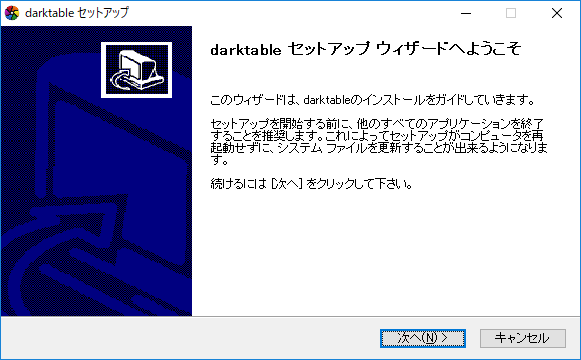

インストーラーを起動する。一応まともなアプリなのでセットアップウィザードが開く。

[次へ]をクリック。

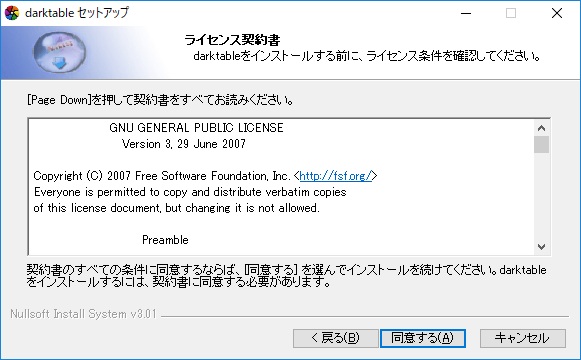

ライセンス条件を確認して同意できるなら[同意する]をクリック。できないなら終わり。

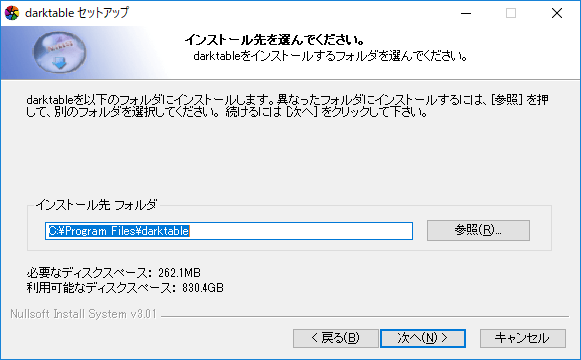

インストール先の指定。初期値はWindowsでは標準的な場所。

[次へ]をクリック。

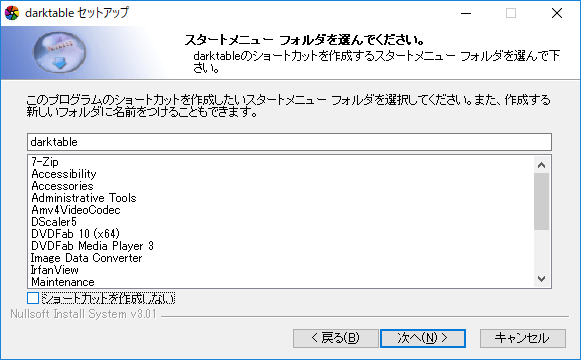

スタートメニューのフォルダ追加について。通常は変更の必要は無いかと。

[次へ]をクリック。

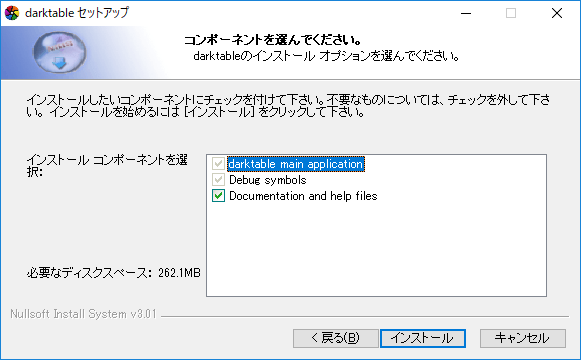

申し訳程度にコンポーネントの選択ができるが、現在はドキュメントだけ?要らないっちゃ要らないけど変更するまでも無いかと。

[インストール]を押す。

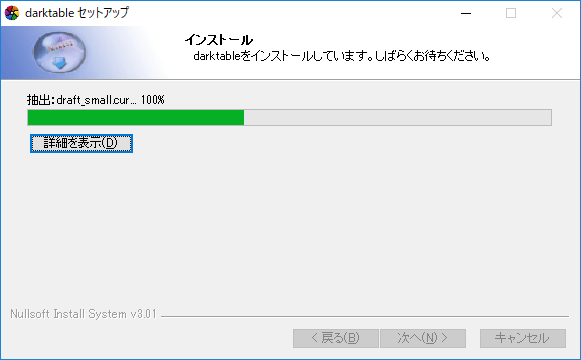

よほど速いストレージを使っているのでもなければそれなりに待たされる。

[完了]をクリックしてインストール完了。

インストーラーには変なところや迷うところは無い筈。

スタートメニューからdarktable見つけて起動する。

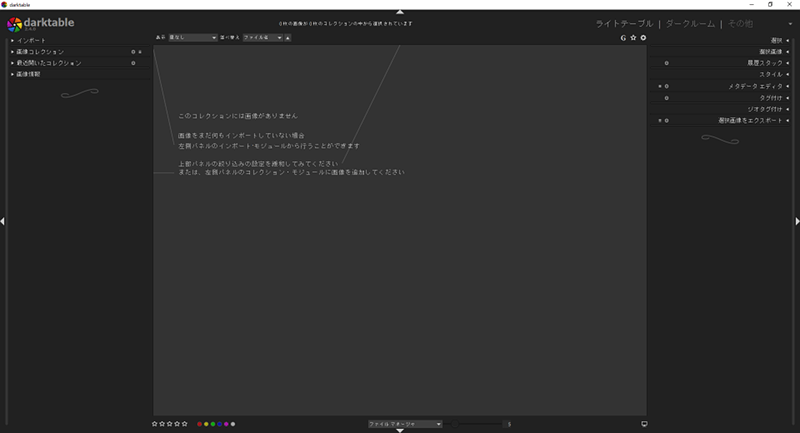

darktableというだけあって黒い画面が開く(Lightroomも黒画面だけど)。現像アプリとしては一般的な画面レイアウトで特に困ることは無い筈。

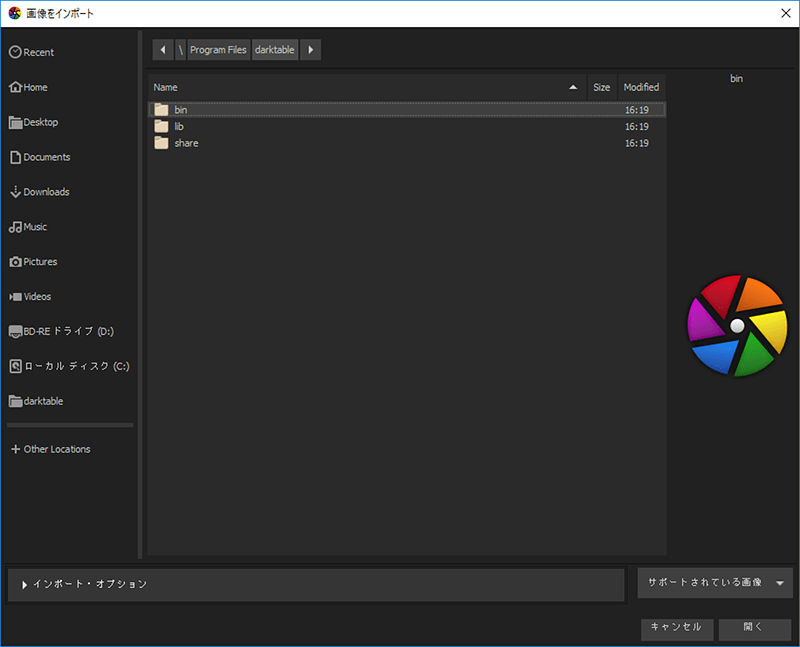

とりあえず左上のインポートで画像ファイルを指定して開く。

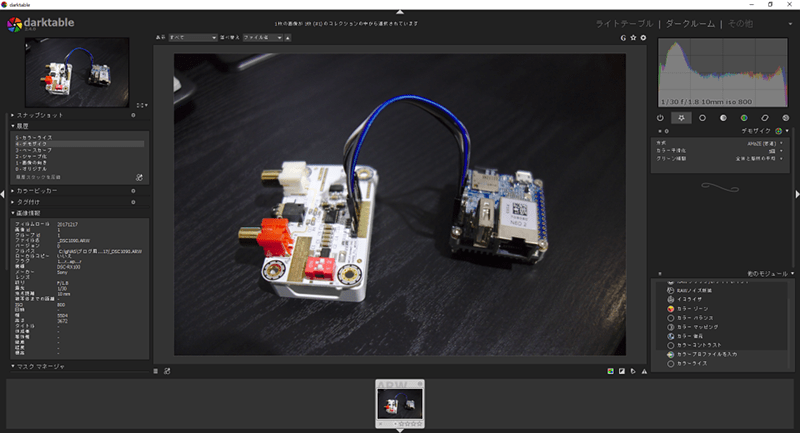

SONYのDSC-RX100で撮影したRAWファイルを選択してみたが、全く問題なく開くことができた。(カメラのRAWファイル対応表)

インポートした画像が中央に表示されるので右列で効果の種類を選択して効果をかけるという流れ。

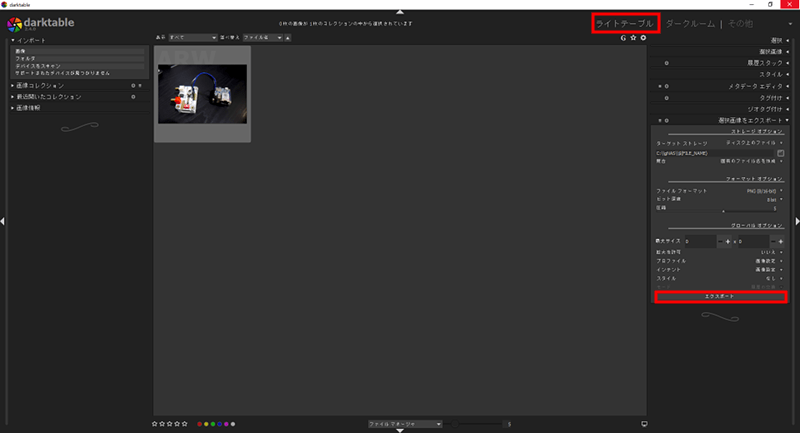

右上にある[ライトテーブル][ダークルーム][その他]で画面切り替え。弄った画像の現像(出力保存)をしたいなら[ライトテーブル]を選択して右下のエクスポートとか。

利用できる効果は山ほどあるのでやりたいことは殆どできるんだと思うけど、多すぎて素人には使いこなせないというか使いこなせるようになるまでが大変そう。

それはLightroomも同じだろうけど、ユーザーが多くて利用者のノウハウが蓄積・共有されてるのと有料・無料のプリセット・プラグインが豊富なのでやっぱり強いかな。darktableはMicrosoftのOfficeに対応するLibre Office、Photoshopに対するGIMPのようなもので、カタログスペック的には頑張ってても使ってみると「とてもイマイチ感」は強い筈。

Linuxで現像したいというのであればdarktableもアリかとは思うけど、個人的にはdarkroomは使ってなくて、機能・画像効果なんか殆ど無いけどアホみたいに簡単なSONYのWindows用RAWデータ現像・閲覧ソフト「Image Data Converter」(無料)で十分なんだよね。(IDCはSONYのカメラのRAW現像用なので変な期待をしない。あと、SONYの現在の推しはImaging Edge (Windows 64bit専用)らしいので今からIDCは勧めない。)

- intel N150 16GBメモリ512GBストレージのミニPCが1万円半ばだったので買ってみた

- TexHooのintel N95のミニPCを買ってみた

- AOOSTARのRyzen 7 5825U搭載ミニPCを買ってみた

- Ryzen 5 5500U搭載で3万円台半ばの格安ミニPC TRIGKEY Speed S5

- CapsLockを左Shiftキーにする 備忘録 (Linux / Windows)

- Tiny 11をMicrosoftと通信させない名前解決変更

- マイクロソフト PCマネージャというアプリを触ってみた

- Windows 11のシステム要件を満たさないPCでWindows11の大型アップデートを適用

- Windows 11でWindows Updateの自動更新を停止する

- Windows 11でWindows Updateによる更新を手動で停める (後編)

- Windows 11でWindows Updateによる更新を手動で停める (前編)

- Windows 11のシステム要件を満たさないPCでWindows10からWindows11にアップグレード

- WindowsでもUnbound (Remote controlの準備)

- Windows 11リリース (例のごとくシステム要件を満たさないPCにインストール)

- Androidスマホ画面をWindowsで表示 (ワイヤレスディスプレイ プロジェクション)

- Windows 11上で「このPCは現在、Windows 11システム要件を満たしていません」

- MS公式誰でもDLできるWindows 11 インサイダー版を古いPCにインストールと休止無効化設定

- Windows IMEで半角/全角キーの割り当てをIMEオフだけに変更(Linuxも)

- Windows 11システム要件に満たないPCにISOファイル無改造でインストール

- Windows 11上で「このPCではWindows 11を実行できません」

- Windows 11を9年前の超非力なノートPCにインストールしてみた

- 情報セキュリティ Windows 10でUSBメモリの自動実行を不可にする

- 情報セキュリティ Windows 10でUSBメモリの読み書きを不可にする

- Windows 10を旧型ノートPCにクリーンインストールしてみた

- DVDFab 11がリリースされた

- WinlogbeatでWindowsイベントログを可視化 後編

- WinlogbeatでWindowsイベントログを可視化 中編

- WinlogbeatでWindowsイベントログを可視化 前編

- Windows 10のメールでZ-Push (Exchange)を利用する

- Chrome OS (Chromium OS)を触ってみた